Hoy veremos el tercer paso para implantar el ENS o Esquema Nacional de Seguridad:

COMUNICACIONES ELECTRÓNICAS

1 CONDICIONES TÉCNICAS DE SEGURIDAD DE LAS COMUNICACIONES ELECTRÓNICAS.

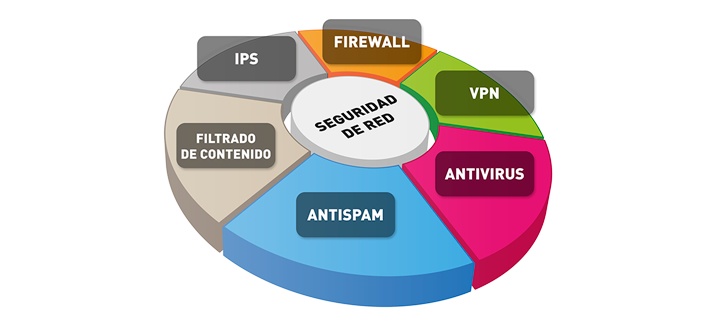

Las comunicaciones electrónicas son un punto sensible en cuanto a seguridad, por su vulnerabilidad a ataques de diversa índole.

El ENS determina que deben controlarse las condiciones técnicas de seguridad de las comunicaciones electrónicas en lo relativo a la constancia de la transmisión y recepción, de sus fechas, del contenido integro de las comunicaciones y la identificación fidedigna del remitente y destinatario de las mismas, según lo establecido en la Ley 11/2007, de 22 de junioE.

Las medidas de seguridad adoptadas serán implementadas de acuerdo con lo establecido en el ENS.

Debe tenerse en cuenta que las comunicaciones tendrán el valor y la eficacia jurídica que corresponda a su naturaleza, según la legislación aplicable.

2 REQUERIMIENTOS TÉCNICOS DE NOTIFICACIONES Y PUBLICACIONES ELECTRÓNICAS.

Las notificaciones y publicaciones electrónicas de resoluciones y actos administrativos, por su impacto en los ciudadanos, deben protegerse cuidadosamente.

El ENS exige que:

- Se asegure la autenticidad del organismo que lo publique.

- Se asegure la integridad de la información publicada.

- Quede constancia de la fecha y hora de la puesta a disposición del interesado de la resolución, o acto, objeto de publicación o notificación, así como del acceso a su contenido.

- Se asegure la autenticidad del destinatario de la publicación, o notificación.

3 FIRMA ELECTRÓNICA.

La firma electrónica es una medida de seguridad muy valiosa para proteger la autenticidad de quien emite una comunicación electrónica.

El uso de la firma electrónica debe documentarse en una política de firma electrónica, así como debe existir una política de certificados, que regulen los procesos de generación, validación y conservación de firmas electrónicas, así como las características y requisitos exigibles a los sistemas de firma electrónica, los certificados, los servicios de sellado de tiempo, y otros elementos de soporte de las firmas.

La firma electrónica se aplicará según lo estipulado en el Anexo II del ENS y el Esquema Nacional de Interoperabilidad.

4 AUDITORIA DE SEGURIDAD.

El ENS requiere que se lleve a cabo una auditoría cada dos años como mínimo, o antes, si hay cambios importantes en el sistema de información, que puedan afectar a las medidas de seguridad requeridas.

La auditoría se llevará a cabo siguiendo las pautas de las guías CCN-STIC-802 Guía de Auditoría y CCN-STIC-808 Verificación del Cumplimiento de las Medidas.

Los informes de auditoría detectarán las deficiencias y desviaciones del sistema de seguridad respecto a lo establecido en el ENS y deberán ser analizados para tomar acciones que corrijan esta situación.

5 ESTADO DE SEGURIDAD DE LOS SISTEMAS.

Regularmente, el Comité Sectorial de administración electrónica, elaborará un informe en el que se recogerán las principales variables de la seguridad en los sistemas de información a los que se refiere el ENS, de forma que permita elaborar un perfil general del estado de la seguridad en las Administraciones públicas.

6 RESPUESTA A INCIDENTES DE SEGURIDAD

6.1 Capacidad de respuesta.

El Centro Criptológico Nacional (CCN) articulará la respuesta a los incidentes de seguridad en torno a la estructura denominada CCN-CERT (Centro Criptológico Nacional-Computer Emergency Reaction Team).

Se denomina CERT a un grupo de trabajo responsable de desarrollar medidas de prevención y de reacción ante incidentes de seguridad en los sistemas de información.

Este grupo actuará sin perjuicio de las capacidades de respuesta a incidentes de seguridad que pueda tener cada administración pública, y de la función de coordinación a nivel nacional e internacional del CCN.

6.2 Prestación de servicios de respuesta a incidentes de seguridad.

El CCN-CERT mencionado en el punto anterior prestará a las Administraciones Públicas los siguientes servicios:

- Soporte y coordinación para el tratamiento de vulnerabilidades y la resolución de incidentes de seguridad.

- Investigación y divulgación de las mejores prácticas sobre seguridad de la información. En este contexto se han desarrollado las series de documentos CCN-STIC (Centro Criptológico Nacional-Seguridad de las Tecnologías de Información y Comunicaciones), elaboradas por el Centro Criptológico Nacional y que se pueden consultar en su sitio web www.ccn-cert.cni.es

- Formación destinada al personal de la administración, especialista en el campo de la seguridad, de las tecnologías de la información.

- Información sobre vulnerabilidades, alertas y avisos de nuevas amenazas.

El CCN desarrollará un programa que ofrezca la información, formación, recomendaciones y herramientas necesarias para que las Administraciones Públicas puedan desarrollar sus propias capacidades de respuesta a incidentes de seguridad, y en el que aquél, será coordinador a nivel público estatal.

7 NORMAS DE CONFORMIDAD.

7.1 Sedes y registros electrónicos.

Las sedes y registros electrónicos son el primer punto de contacto del ciudadano con la administración electrónica.

De ahí que sea fundamental garantizar su seguridad y la del acceso electrónico de los ciudadanos a las mismas.

Son servicios críticos que se protegerán de acuerdo con los requisitos del ENS.

7.2 Ciclo de vida de servicios y sistemas.

Para que la seguridad sea verdaderamente integral debe estar presente en todo el ciclo de vida de servicios y sistemas, por lo que las especificaciones de seguridad deben incluirse con el resto de especificaciones funcionales, organizativas, etc. cuando se decida planificar un nuevo servicio o sistema.

7.3 Mecanismos de control

Sin un mecanismo de control que monitorice y verifique el correcto seguimiento de las directrices de seguridad no es posible tener un sistema de seguridad que funcione correctamente.

Deben establecerse puntos y elementos de control para realizar esta tarea.

7.4 Publicación de conformidad.

Las entidades sujetas al ENS deben hacer públicas, en las correspondientes sedes electrónicas, las declaraciones de conformidad con el ENS, y cualquier otro distintivo de seguridad que posean.

8 ACTUALIZACIÓN

8.1 Actualización permanente.

Ya se ha mencionado, y se vuelve a insistir aquí, en la importancia de mantener actualizado el sistema de seguridad, mejorándolo con el tiempo para responder a los cambios en los servicios de administración electrónica, la evolución tecnológica y nuevos estándares internacionales sobre seguridad y auditoría en los sistemas, y tecnologías de la información.

8.2 Categorías.

Los sistemas se adscribirán a una categoría, en función de la gravedad del impacto que tendría un incidente, que afectara a la seguridad de la información o de los servicios.

Esta categoría es la que da la medida de hasta qué punto hay que dedicar esfuerzos en seguridad, para proteger ese sistema de los riesgos a los que está expuesto.

Las consecuencias de un impacto negativo, sobre la seguridad de la información y de los servicios, se valora en función de su repercusión en la capacidad de la organización para el logro de sus objetivos, la protección de sus activos, el cumplimiento de sus obligaciones de servicio, el respeto de la legalidad, y los derechos de los ciudadanos.

8.3 Facultades

El responsable de cada información o servicio es quien debe realizar las valoraciones mencionadas en el punto anterior y mantenerlas actualizadas.

El responsable del sistema es quien debe asignar la categoría al mismo.

Ya hemos expuesto hasta aquí, los principios básicos que deben marcar el ENS o Esquema Nacional de Seguridad, como primer paso, así como los requisitos mínimos de seguridad, como segundo paso. Con el tercer paso de hoy, las comunicaciones electrónicas, sólo nos restará por ver el Plan de Adecuación del ENS, que veremos el próximo día.