PLAN DIRECTOR DE SEGURIDAD

ANÁLISIS PREVIO

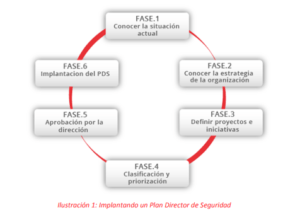

Para la realización de un buen Plan Director de Seguridad, en adelante PDS, que se alinee con los objetivos estratégicos de la empresa, es fundamental que éste incluya una definición del alcance, e incorpore las obligaciones y buenas prácticas de seguridad, que deberán cumplir tanto los trabajadores de la organización, como los terceros que colaboren con ella.

Por eso, los proyectos que componen el Plan Director de Seguridad varían en función de diversos factores:

- Tamaño de la organización

- Nivel de madurez en tecnología

- Sector al que pertenece la empresa

- Contexto legal que regula las actividades de la misma

- Naturaleza de la información que manejamos

- Alcance del proyecto

- Otros aspectos organizativos

En consecuencia, estos factores determinarán la magnitud y complejidad del Plan Director de Seguridad resultante.

Conocer la situación actual de la organización.

La primera fase consiste en conocer la situación actual de nuestra empresa.

Para ello debemos llevar a cabo distintos análisis considerando aspectos técnicos, organizativos, regulatorios y normativos, entre otros.

Esta es la fase más importante y compleja de la elaboración del Plan Director de Seguridad, debido a la participación de diferentes personas y a la importancia que tiene que la información de la organización necesaria para conocer y evaluar su situación actual, sea fiable, completa y actualizada.

En esta fase es fundamental contar con el apoyo de la Dirección. Éste es un aspecto esencial para garantizar el éxito del Plan Director de Seguridad, dado que este respaldo garantizará, no sólo que disponemos de suficientes recursos, sino que el enfoque del proyecto está alineado con la filosofía y estrategia de la empresa.

Actividades previas

Antes de comenzar con el primer paso del análisis, debemos realizar varias actividades previas:

1.Acotar y establecer el alcance

Es esencial definir claramente el alcance sobre el que vamos a desarrollar el PDS. Este alcance determinará la magnitud de los trabajos y también cuál será el foco principal de la mejora tras la aplicación del PDS.

En relación con los posibles alcances que podemos escoger, pueden estar: un único departamento (habitualmente el de TIC), un conjunto de procesos críticos, o unos sistemas específicos.

Claro que lo recomendable es determinar aquellos activos y procesos de negocio críticos, aquellos sin los que la empresa no puede subsistir, y utilizar éstos como alcance del PDS.

De esta manera, la ejecución del PDS tendrá un impacto más positivo sobre la seguridad de la información de la organización.

Sin duda, si el proceso más crítico de nuestra empresa está relacionado con el proceso de facturación, podemos limitar el alcance a éste: sistemas y equipos implicados, personal, aplicaciones necesarias, riesgos específicos, etc.

De todos modos, aunque las mejoras serán específicas dentro de este proceso, nos permitirá profundizar en el resultado y partir de un punto para extenderlo a otros departamentos o procesos.

2.Responsables de la gestión de los activos

Los activos de la organización es todo aquello que tiene valor para ella.

Resulta que los activos de información son todos los procesos, personas, equipos, instalaciones, software o ficheros de todo tipo que la contienen, procesan o manejan de alguna forma.

Por eso es importante definir las responsabilidades sobre los activos de la organización: equipos informáticos, dispositivos móviles, aplicaciones, instalaciones (CPD), servicios e información.

Esto nos facilitará hacer un seguimiento de la ejecución de las iniciativas implantadas, así como del análisis y recogida de la información.

Dichas responsabilidades deben estar asociadas a perfiles específicos, ya sea una persona o un comité formado por varias personas.

De todos modos, en el caso de empresas de pequeño tamaño, varios de estos roles pueden ser asumidos por la misma persona (el propietario del activo en cuestión).

No obstante, al menos, se deben definir los siguientes perfiles de responsables:

- De Seguridad, con la finalidad de hacer un seguimiento y coordinar todas las iniciativas puestas en marcha por la organización en materia de Seguridad de la Información.

- De Información, especialmente cuando tratamos con información específica que es gestionada a través de diferentes entornos.

- De ámbito, en el caso de que pongamos en marcha iniciativas en el ámbito lógico, físico, legal y organizativo.

Los controles de seguridad física pueden ser responsabilidad del responsable del área de Mantenimiento o Servicios Generales, mientras que los aspectos legales serán responsabilidad del responsable del área Jurídica.

Sin embargo, todos estos responsables deberán ser coordinados por el Responsable de Seguridad, garantizando su correcta ejecución.

3.Valoración inicial.

a) Controles

Un buen comienzo implica realizar una valoración preliminar de la situación actual de la organización para determinar los controles y requisitos que son de aplicación.

En la jerga de Gestión de la Seguridad se llaman controles a las medidas de todo tipo (técnico, legal u organizativo) que se implementan para contrarrestar los riesgos de seguridad.

Por norma general, la evaluación de los aspectos normativos y regulatorios la realizaremos tomando como referencia el estándar internacional ISO/IEC 27002:2013, el cuál reúne un Código de Buenas Prácticas para la Gestión de la Seguridad de la Información.

Esta norma propone controles de seguridad que abarcan cuestiones técnicas, legales y organizativas.

Los controles relacionados con la gestión de copias de seguridad, requerimientos legales como cumplir con el RGPD, instalación de cortafuegos o la definición de un plan de continuidad del negocio.

El conocimiento de esta norma es imprescindible para el desarrollo adecuado de un Plan Director de Seguridad.

No es necesaria la implementación de todos los controles que se indican en la norma 27002:2013, sino sólo aquellos que sean de aplicación a nuestra empresa.

- Si no desarrollas aplicaciones, no tendremos que valorar aquellos controles de esta norma que hagan referencia al desarrollo seguro de aplicaciones.

- Si no proporcionas un servicio de comercio electrónico, no será necesario que apliquemos los controles relacionados con la transacción de datos personales en la compra-venta online.

- Por el contrario sí será necesario aplicar medidas o controles relacionados con las copias de seguridad o el proceso de altas y bajas de personal, ya que éstos serán de aplicación en cualquier organización.

b) Grado de madurez

Después de analizar los controles según la norma, elaboraremos un documento con los controles o medidas de seguridad que se aplican en la organización y su grado de madurez, es decir, si están implantados y en qué estado están.

A este documento lo llamaremos «Documento de Selección de Controles». En la norma se refieren al mismo como «Declaración de Aplicabilidad» o «SOA» por sus siglas del inglés Statement of Aplicability».

A modo orientativo, podemos partir de una escala de madurez de cinco niveles:

1. Inexistente. No se lleva a cabo el control de seguridad en los sistemas de información.

Aplicándolo a la realización de copias de seguridad en la organización, en este nivel de madurez no se realizarían.

2.Inicial. Las salvaguardas existen, pero no se gestionan, no existe un proceso formal para realizarlas. Su éxito depende de la buena suerte y de tener personal de alta calidad.

Aplicándolo al ejemplo de las copias de seguridad, en este nivel de madurez se realizan sin procedimiento y sin planificación.

3.Repetible. La medida de seguridad se realiza de un modo totalmente informal (con procedimientos propios, informales). La responsabilidad es individual. No hay formación.

En nuestro caso de copias de seguridad, las copias sí se realizan con procedimientos y planificación ad-hoc.

4.Definido. El control se aplica conforme a un procedimiento documentado, pero no ha sido aprobado ni por el Responsable de Seguridad ni el Comité de Dirección.

5.Administrado. El control se lleva a cabo de acuerdo a un procedimiento documentado, aprobado y formalizado.

6. Optimizado. El control se aplica de acuerdo a un procedimiento documentado, aprobado y formalizado, y su eficacia se mide periódicamente mediante indicadores.

ANÁLISIS DE CUMPLIMIENTO

Para llevar a cabo el análisis de cumplimiento y situación debemos:

1.Realizar reuniones con el personal de los distintos departamentos de la organización para evaluar el cumplimiento de los controles de seguridad implantados.

Aunque la mayor parte de los controles corresponden al departamento TIC, también es necesario analizar procesos de otras áreas.

Habitualmente se incluyen los departamentos de Personal, Jurídico, Administración, Servicios Generales y, en caso de existir, el departamento de Calidad.

Para poder desempeñar adecuadamente las tareas de recopilación de información, es vital que la Dirección traslade a cada una de las áreas y sus responsables la importancia del proyecto, los beneficios derivados de su implantación así como la implicación que se espera de ellos en todas las fases del proyecto.

2. Los estándares y normas internacionales en materia de seguridad de la información incluyen requisitos para implantar medidas de control de acceso físico y seguridad medioambiental.

Por lo tanto, también será necesario llevar a cabo una inspección in-situ de las instalaciones.

3. Registrar todos los problemas y evidencias que vayamos detectando, en relación a los requisitos de seguridad de aplicación y que están prefijados, en documentos que luego podamos contrastar y consultar.

Por norma general, es muy útil emplear formularios y listas de verificación (checklists) que incluyen los aspectos a revisar y comprobar.

4. Una vez dispongamos de toda la información, debemos analizar los resultados y situar el cumplimiento de cada control en una escala, por ejemplo entre el 0 al 5, según el modelo de madurez, donde 0 es la ausencia total del control, y el 5 la aplicación optimizada del control.

Por ejemplo, trasladando la escala a las copias de seguridad: el nivel 0 sería la ausencia de copias de seguridad, y el nivel 5 la realización de copias, existencia de procedimientos, pruebas de recuperaciones periódicas, análisis periódico de incidencias, etc.

Esta escala nos permitirá conocer la evolución en el tiempo del grado de seguridad de la organización.

El próximo día analizaremos la segunda fase del Plan Director de Seguridad: Los Objetivos del Plan.