Protección de datos desde el diseño y la gestión de riesgos: ¿cuál debe ser la hoja de ruta a seguir?

- El responsable del tratamiento que realiza o desea realizar actividades de tratamiento con datos personales, debe establecer procedimientos de control que garanticen cumplir los principios de protección desde el diseño y por defecto.

- Bajo el supuesto de que las actividades de tratamiento no requieran una EIPD (Evaluación de Impacto en la Protección de Datos), el análisis de riesgos debe determinar las medidas técnicas y organizativas, que garanticen los derechos y libertades de los interesados, y se puede simplificar con un enfoque de mínimos considerando que el nivel de riesgo al que están expuestas las actividades de tratamiento no es elevado.

- Como punto de partida, de igual modo que en una EIPD, se deben describir adecuadamente las actividades de tratamiento, proceso que facilitará la documentación del registro de actividades de tratamiento.

Gestión de riesgos por defecto

Los principales riesgos de probabilidad y gravedad variables para los derechos y libertades de las personas físicas, se pueden diferenciar en 2 dimensiones:

- Riesgos asociados a la protección de la información con foco en la integridad, disponibilidad y confidencialidad de los datos. Por ejemplo, acceso ilegítimo a los datos o pérdida de datos.

- Riesgos asociados al cumplimiento de los requisitos relacionados con los derechos y libertades de los interesados. Por ejemplo:

uso ilegítimo de datos personales

posibilidad de que el responsable no pueda atender el ejercicio de los derechos (porque la organización no tiene correctamente implementados y operativos los procedimientos correspondientes).

Para cumplir este protocolo tenemos que seguir los siguientes pasos, documentando todo el proceso que llevemos a cabo, para lo cuál estaría bien servirse de plantillas en las que se identifique cada uno de estos puntos:

Identificar los riesgos

En el Análisis de Riesgos, se identifican las amenazas de interrupción más probables. Y se analizan las vulnerabilidades relacionadas con dichas amenazas:

- evaluando los controles de seguridad física, lógica y ambiental,

- revisando su efectividad para contener las amenazas identificadas.

Pueden ser de tres tipos:

- Sobre los afectados (como la invasión en su vida privada, comunicar datos a terceros cuando no sea necesario, no haber realizado un procedimiento adecuado de anonimización, mantener los datos más tiempo que el estrictamente necesario para la finalidad que se recogieron).

- Riesgos corporativos (como pérdida de reputación o una multa por brechas de seguridad).

- Riesgos legales (como no cumplir con la legislación de protección de datos, o servicios de la sociedad de la información).

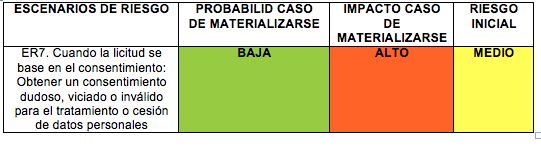

Evaluar los riesgos

- Evaluar un riesgo implica considerar todos los posibles escenarios en los cuales el riesgo se haría efectivo.

- La evaluación de riesgos consiste en valorar el impacto de la exposición a la amenaza, junto a la probabilidad de que esta se materialice.

- El impacto, por su parte, se determina en base a los posibles daños que se pueden producir si la amenaza se materializa.

Tratar los riesgos

- El objetivo de tratar los riesgos es disminuir su nivel de exposición con medidas de control que permitan reducir la probabilidad y/o impacto de que estos se materialicen.

- A partir de la identificación de un riesgo inherente a la actividad de tratamiento de partida, se deben aplicar una serie de medidas de seguridad y, con la aplicación de estas medidas, se obtiene un riesgo residual.

Medidas técnicas y organizativas aplicadas:

- -medidas técnicas, como por ejemplo el cifrado, la seudonomización y aquellas necesarias para garantizar el cumplimiento de lo previsto en el artículo 32.1 del RGPD

- -medidas de carácter organizativo como la firma de política de privacidad por los trabajadores, y formación periódica facilitada a los mismos, en relación con protección de datos.

Como resultado del análisis de riesgos, puede ser conveniente o necesario realizar una Evaluación de Impacto sobre la Protección de Datos (EIPD), y este análisis es el que determinará si la misma es necesaria:

¿Cómo identificar y gestionar los riesgos potenciales asociados a una actividad de tratamiento?

- En cada actividad de tratamiento, se debe analizar y determinar cuáles de los riesgos situados dentro de las dimensiones de protección de los datos personales y derechos y libertades de los interesados son de aplicación.

- A continuación, para cada uno de los riesgos identificados, se deberán establecer tantas medidas de seguridad como sean necesarias para garantizar un nivel de seguridad y control adecuado que reduzca la exposición al riesgo.

Fase I: Análisis de las listas de tratamientos previstos en la regulación (artículos 35.3, 35.4, y 35.5 RGPD)

La regulación establece supuestos en los cuales es obligatorio realizar la EIPD sin necesidad de realizar un análisis de riesgos.

- Evaluación sistemática y exhaustiva de aspectos personales de personas físicas que se base en un tratamiento automatizado como la elaboración de perfiles y sobre cuya base se tomen decisiones que produzcan efectos jurídicos para las personas físicas o que les afecten de modo similar.

- Tratamiento a gran escala de las categorías especiales de datos personales, o datos sobre condenas e infracciones penales o medidas de seguridad conexas.

- Observación sistemática a gran escala de una zona de acceso público.

Por tanto, la comprobación de las listas y supuestos incluidos en la regulación, debe ser el primer paso para determinar la necesidad de llevar a cabo una EIPD.

Si como resultado del análisis previo se considera que no es necesario llevar a cabo una EIPD, se debe documentar adecuadamente los motivos por los cuales se ha llegado a esa conclusión. En cualquier caso, se debe mantener evidencias de que se ha llevado a cabo este análisis (responsabilidad proactiva).

Fase II: Análisis de la naturaleza, alcance, contexto y fines de tratamiento (art 35.1)

La segunda fase de análisis se centra en evaluar las características de las actividades de tratamiento a realizar según los aspectos previstos en el artículo 35.1 del RGPD (naturaleza, alcance, contexto y finalidades del tratamiento).

Sobre cada uno de los aspectos, se deben tener en cuenta las siguientes consideraciones:

Naturaleza del tratamiento:

Se deben valorar las características más básicas del tratamiento y ver si estas pueden implicar un alto riesgo. Por ejemplo:

- ¿Se tratan categorías especiales de datos?

- ¿Se tratan datos a gran escala?

- Se hace un seguimiento exhaustivo de las personas?

- ¿Se combinan diferentes conjuntos de datos? (fuentes de información diferentes)

- ¿Los datos se refieren a personas en situación de vulnerabilidad?

Alcance del tratamiento:

Se deben valorar los efectos o consecuencias del tratamiento, identificando hasta qué punto puede llegar y si éste puede suponer un alto riesgo. Por ejemplo:

- ¿Se realiza un proceso de toma de decisiones con efectos jurídicos?

- ¿Se realiza una valoración de riesgo crediticio?

- ¿Se valora la exclusión de beneficios sociales o fiscales?

Contexto del tratamiento:

Se debe valorar el conjunto de circunstancias bajo las cuales se realizarán las actividades de tratamiento, con el objetivo de verificar si pueden suponer un alto riesgo. Por ejemplo:

- ¿Se realiza un uso de nuevas tecnológicas?

- ¿son especialmente invasivas para la privacidad?

- ¿Existen varios responsables del tratamiento?

- ¿Existen cadenas complejas de encargados de tratamiento?

- ¿Se producen transferencias internacionales?

- ¿Existen cesiones de datos?

Finalidades del tratamiento:

Se deben identificar cada una de las finalidades del tratamiento y analizar si estas derivan en un alto riesgo. Por ejemplo, si la finalidad incluye:

- Toma de decisiones

- Elaboración de perfiles

- Análisis predictivo

- Prestación de servicios relacionados con la salud

- Seguimiento, control y observación de personas (monitorización).